讯飞SRC一直以来都非常重视讯飞业务的安全问题,非常感谢各位白帽师傅与我们并肩同行。为保护讯飞测试产品和白帽师傅的安全和利益,现正式发布讯飞SRC安全测试规范,提醒白帽师傅测试过程中应规避违规风险,确保讯飞SRC漏洞奖励机制健康、安全执行。

在开展安全测试时,应当遵守《SRC行业安全测试规范》

1、注入漏洞,只要证明可以读取数据就行,严禁读取表内数据。对于UPDATE、DELETE、INSERT 等注入类型,不允许使用自动化工具进行测试。

2、越权漏洞,越权读取的时候,能读取到的真实数据不超过5组,严禁进行批量读取。

3、账号可注册的情况下,只允许用自己的2个账号验证漏洞效果,不要涉及线上正常用户的账号,越权增删改,请使用自己测试账号进行。账号不可注册的情况下,如果获取到该系统的账密并验证成功,如需进一步安全测试,请咨询管理员得到同意后进行测试。

4、存储xss漏洞,正确的方法是插入不影响他人的测试payload,严禁弹窗,推荐使用console.log,再通过自己的另一个账号进行验证,提供截图证明。对于盲打类xss,仅允许外带domain信息。所有xss测试,测试之后需删除插入数据,如不能删除,请在漏洞报告中备注插入点。

5、如果可以shell或者命令执行的,推荐上传一个文本证明,如纯文本的1.php、1.jsp等证明问题存在即可,禁止下载和读取服务器上任何源代码文件和敏感文件,不要执行删除、写入命令,如果是上传的webshell,请写明shell文件地址和连接口令。

6、在测试未限制发送短信或邮件次数等扫号类漏洞,测试成功的数量不超过50个。如果用户可以感知,例如会给用户发送登陆提醒短信,则不允许对他人真实手机号进行测试。

7、如需要进行具有自动传播和扩散能力漏洞的测试(如社交蠕虫的测试),只允许使用和其他账号隔离的小号进行测试。不要使用有社交关系的账号,防止蠕虫扩散。

8、禁止对网站后台和部分私密项目使用扫描器。

9、除特别获准的情况下,严禁与漏洞无关的社工,严禁进行内网渗透。

10、禁止进行可能引起业务异常运行的测试,例如:IIS的拒绝服务等可导致拒绝服务的漏洞测试以及DDOS攻击。

11、请不要对未授权厂商、未分配给自己的项目、超出测试范围的列表进行漏洞挖掘,可与管理员联系确认是否属于资产范围后进行挖掘,否则未授权的法律风险将由漏洞挖掘者自己承担。

12、禁止拖库、随意大量增删改他人信息,禁止可对服务稳定性造成影响的扫描、使用将漏洞进行黑灰产行为等恶意行为。

13、敏感信息的泄漏会对用户、厂商及上报者都产生较大风险,禁止保存和传播和业务相关的敏感数据,包括但不限于业务服务器以及Github 等平台泄露的源代码、运营数据、用户资料等,若存在不知情的下载行为,需及时说明和删除。

14、尊重《中华人民共和国网络安全法》的相关规定。禁止一切以漏洞测试为借口,利用安全漏洞进行破坏、损害用户利益的行为,包括但不限于威胁、恐吓SRC要公开漏洞或数据,请不要在任何情况下泄露漏洞测试过程中所获知的任何信息,漏洞信息对第三方披露请先联系SRC获得授权。企业将对违法违规者保留采取进一步法律行动的权利。

针对上述测试规范特别说明:

一般违规

1、使用任何违反平台规定或法律法规的文字、图片、视频作为测试素材。

2、对线上业务系统进行DOS攻击测试。

3、进行重要敏感操作前未与讯飞SRC报备未得到授权就进一步测试。包括但不限:修改任意管理员账号密码,删除、修改系统内数据、文件、用户,反弹shell、恶意文件上传及不完整上报等。

4、留存业务数据,测试敏感信息泄漏(账密、敏感key、订单、人员身份信息等)问题,在漏洞确认后1个月未对测试过程中获取到的相关信息进行完全删除。

5、基于上一条在数据留存期间由于存储不当导致的数据泄露。

6、对于发现的敏感信息未完全上报明显有所保留,或发现漏洞后1周内未上报相关漏洞。

7、测试轻微影响到了其他用户的产品使用或引起少量业务投诉等不良反馈。

严重违规

1、在任何公共渠道或自媒体(如微博、论坛、社区、QQ群、公众号、朋友圈等)上公开讯飞SRC漏洞细节。

2、威胁、恐吓SRC要公开漏洞或数据。

3、利用漏洞进行非法操作,包括但不限于:拖库、内网渗透、内网扫描、横向接触非测试靶机类目标、获取内网应用/主机权限等。

4、下载留存敏感业务数据使用或者传播,包括但不限于业务服务器以及Github 等平台泄露的源代码、运营数据、用户资料、登陆凭证等。

5、以测试漏洞为名,在测试过程中利用漏洞/情报获取利益。

6、遍历敏感数据,包括但不限于个人敏感信息如手机、住址、银行卡信息等,公司及业务商业数据,任何可用于用户身份鉴权和登陆的相关凭证超过10条(含sql注入获取数据)。

7、影响较多线上真实业务数据或者引起较多客诉事件或业务事故(包括越权修改配置、未授权接口访问行为、扫描器违规扫描等)。

8、将讯飞有关的业务系统漏洞同时提交到讯飞SRC及其他漏洞接收平台。

9、社工攻击,如使用钓鱼邮件进行攻击,进一步种植木马病毒、窃取公司机密等 。

10、其他故意危害计算机信息网络安全导致严重后果的行为。

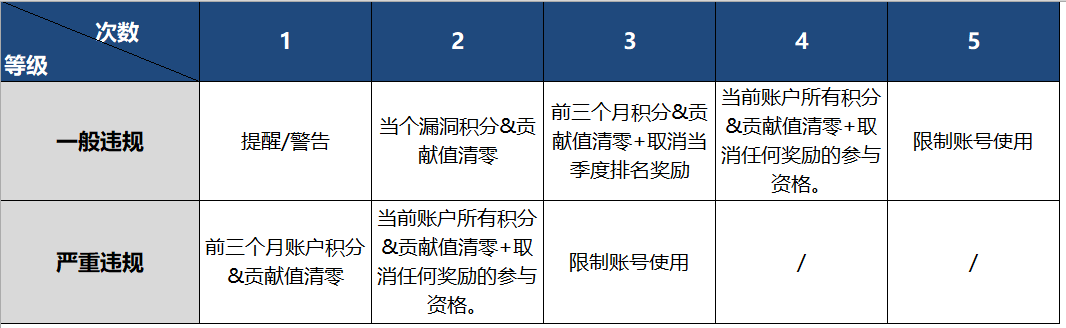

处罚措施及法律责任

1、活动期间触发违规行为1次,在原有处罚基础上取消当前漏洞的活动参与资格;触发违规行为2次,在原有处罚基础上取消当前活动参与资格。

2、单次违规行为涉及2条及以上将按照违规等级累加处理。(例如:张三在测试过程中未经授权上传webshell且报告提交并未说明该情况。当次违规涉及2条一般违规行为,将按照2次一般违规进行处罚。)

3、一个季度内触发2次违规行为,取消当季度排名奖励。

4、如因您违反本规范引发的任何纠纷,导致或产生第三方主张的任何索赔、要求或损失,您应当独立承担责任;讯飞因此遭受的损失您也应当一并赔偿。

5、讯飞src保留一切因您违反本规范而追究您法律责任的一切权利。